# OrionProtocol 遭受重入攻击事件分析2023年2月2日下午,Ethereum和Binance链上的OrionProtocol因合约漏洞遭到重入攻击,造成约290万美元的损失。具体损失包括Ethereum上的2,844,766 USDT和Binance链上的191,606 BUSD。## 攻击过程分析攻击者首先创建了一个Token合约,并对其进行了转移和授权操作,为后续攻击做准备。随后,攻击者通过UNI-V2的swap方法进行借款,并调用ExchangeWithAtomic合约的swapThroughOrionPool方法进行代币兑换。兑换路径设置为[USDC, 攻击者创建的Token, USDT]。在兑换过程中,由于攻击者创建的Token合约中存在回调功能,攻击者得以通过Token的Transfer方法继续回调ExchangeWithAtomic合约的depositAsset方法,从而实现重入攻击,使存款金额不断累加。最终,攻击者通过取款操作完成获利。## 漏洞分析漏洞的核心在于ExchangeWithAtomic合约中的doSwapThroughOrionPool函数。该函数在执行_doSwapTokens时,存在以下问题:1. 转账操作后才更新curBalance变量。2. 未遵循"检查-效果-交互"(Checks-Effects-Interactions)模式。攻击者利用这一漏洞,在伪造的Token合约的transfer函数中添加了回调功能,使其在转账时调用depositAsset函数。这导致curBalance变量被错误更新,攻击者得以在偿还闪电贷后通过withdraw函数提取超额资金。## 资金流向攻击者的初始资金来自某交易平台的热钱包账户。在获利的1,651枚ETH中,657.5枚仍留在攻击者的钱包地址中,其余部分已通过混币服务进行转移。## 防范建议为避免类似攻击,项目方应注意以下几点:1. 合约设计时需考虑多种Token和兑换路径可能带来的意外情况。2. 严格遵循"检查-效果-交互"的编码规范,确保先进行判断,再更新状态变量,最后才执行外部调用。3. 对于涉及资金转移的关键操作,实施更严格的安全检查和限制。4. 定期进行合约安全审计,及时发现并修复潜在漏洞。本次事件再次提醒我们,在智能合约开发中,安全性至关重要。项目方应当始终保持警惕,采取多重防护措施,以最大程度降低合约风险。

OrionProtocol遭重入攻击 损失290万美元USDT和BUSD

OrionProtocol 遭受重入攻击事件分析

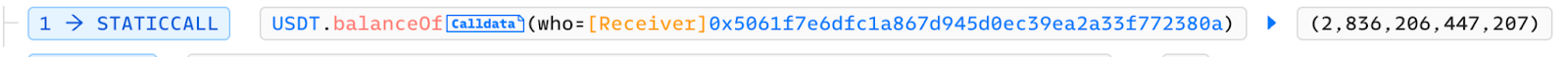

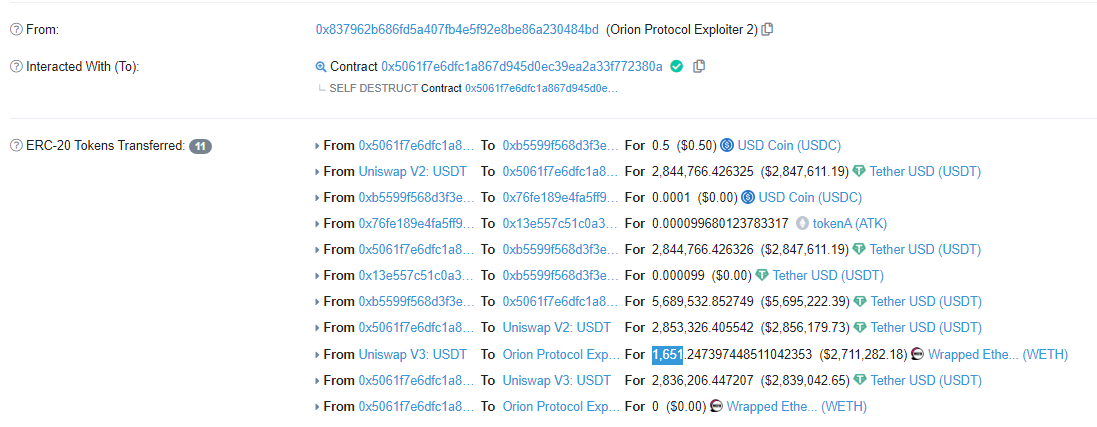

2023年2月2日下午,Ethereum和Binance链上的OrionProtocol因合约漏洞遭到重入攻击,造成约290万美元的损失。具体损失包括Ethereum上的2,844,766 USDT和Binance链上的191,606 BUSD。

攻击过程分析

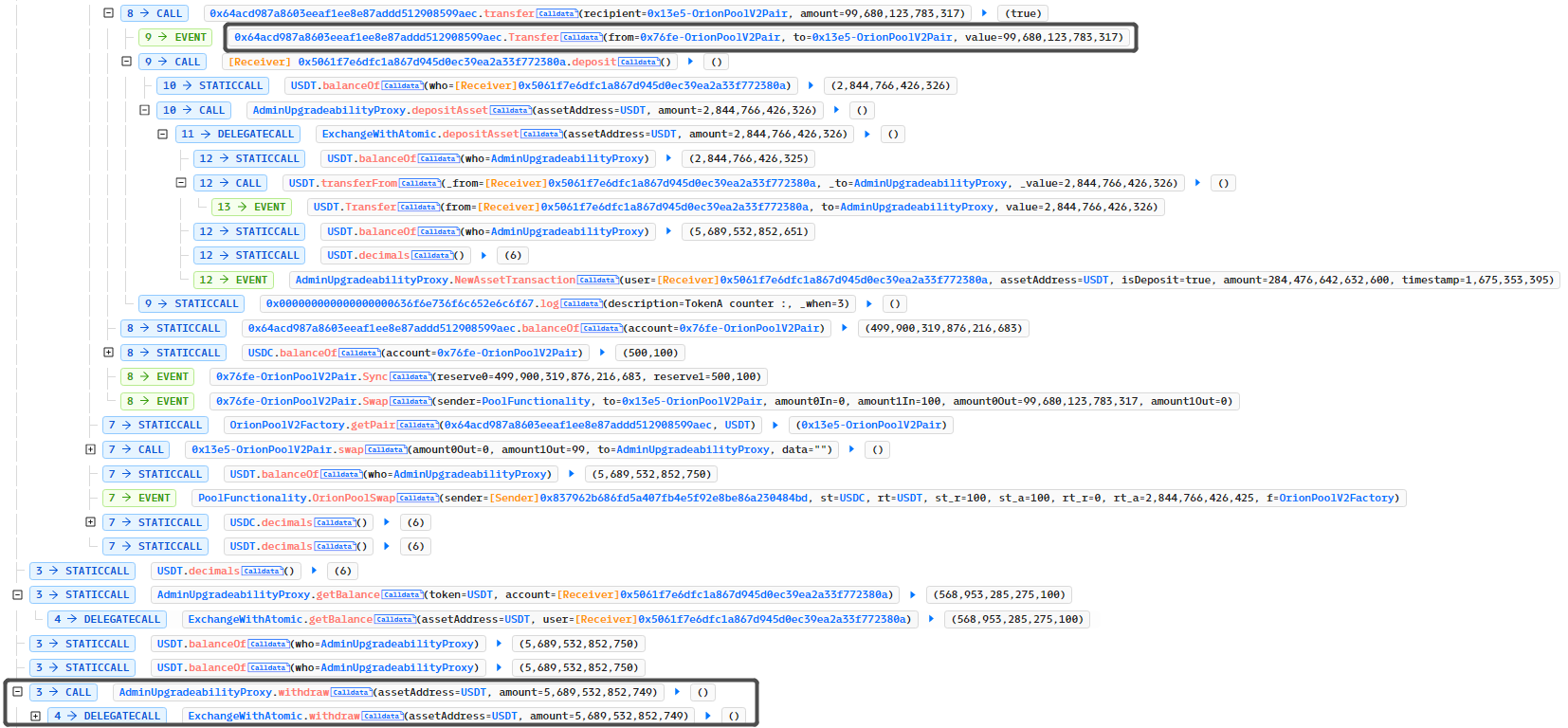

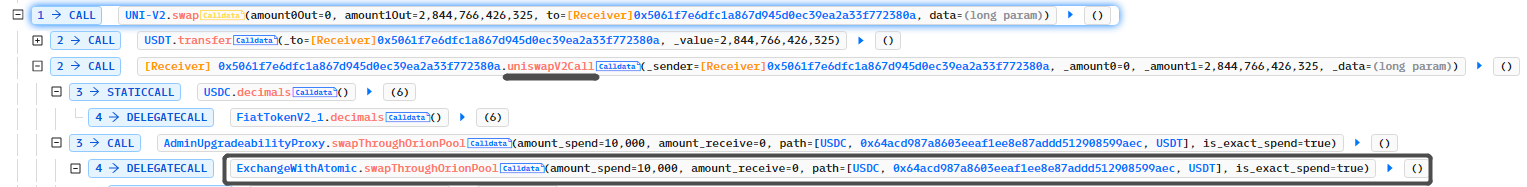

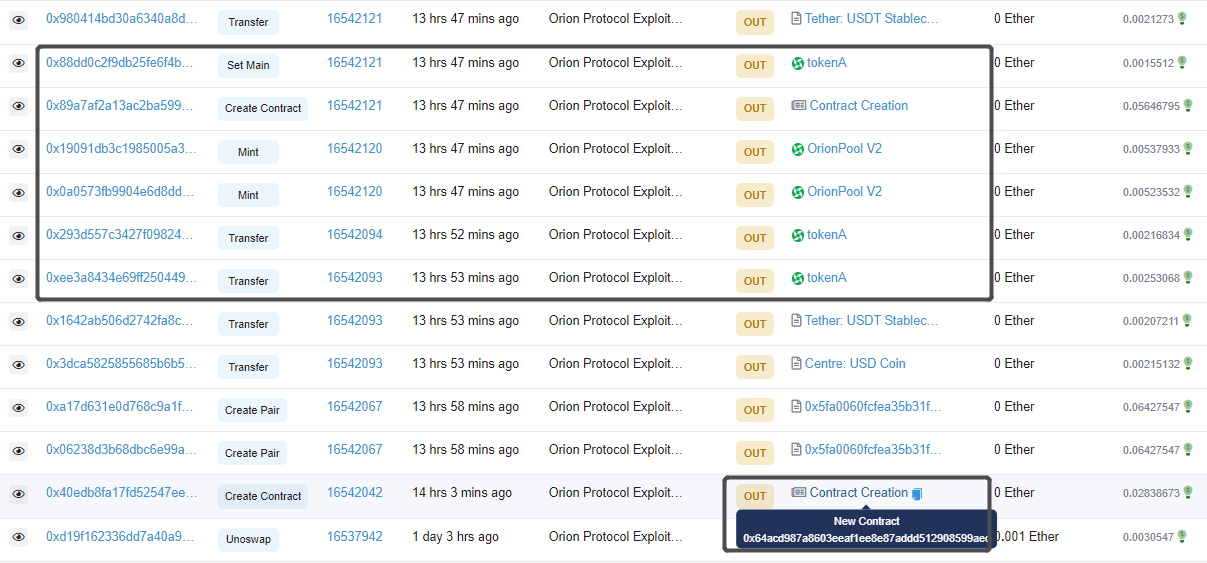

攻击者首先创建了一个Token合约,并对其进行了转移和授权操作,为后续攻击做准备。随后,攻击者通过UNI-V2的swap方法进行借款,并调用ExchangeWithAtomic合约的swapThroughOrionPool方法进行代币兑换。

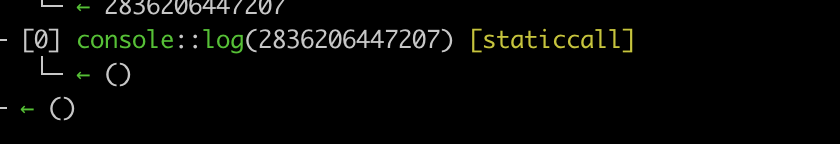

兑换路径设置为[USDC, 攻击者创建的Token, USDT]。在兑换过程中,由于攻击者创建的Token合约中存在回调功能,攻击者得以通过Token的Transfer方法继续回调ExchangeWithAtomic合约的depositAsset方法,从而实现重入攻击,使存款金额不断累加。最终,攻击者通过取款操作完成获利。

漏洞分析

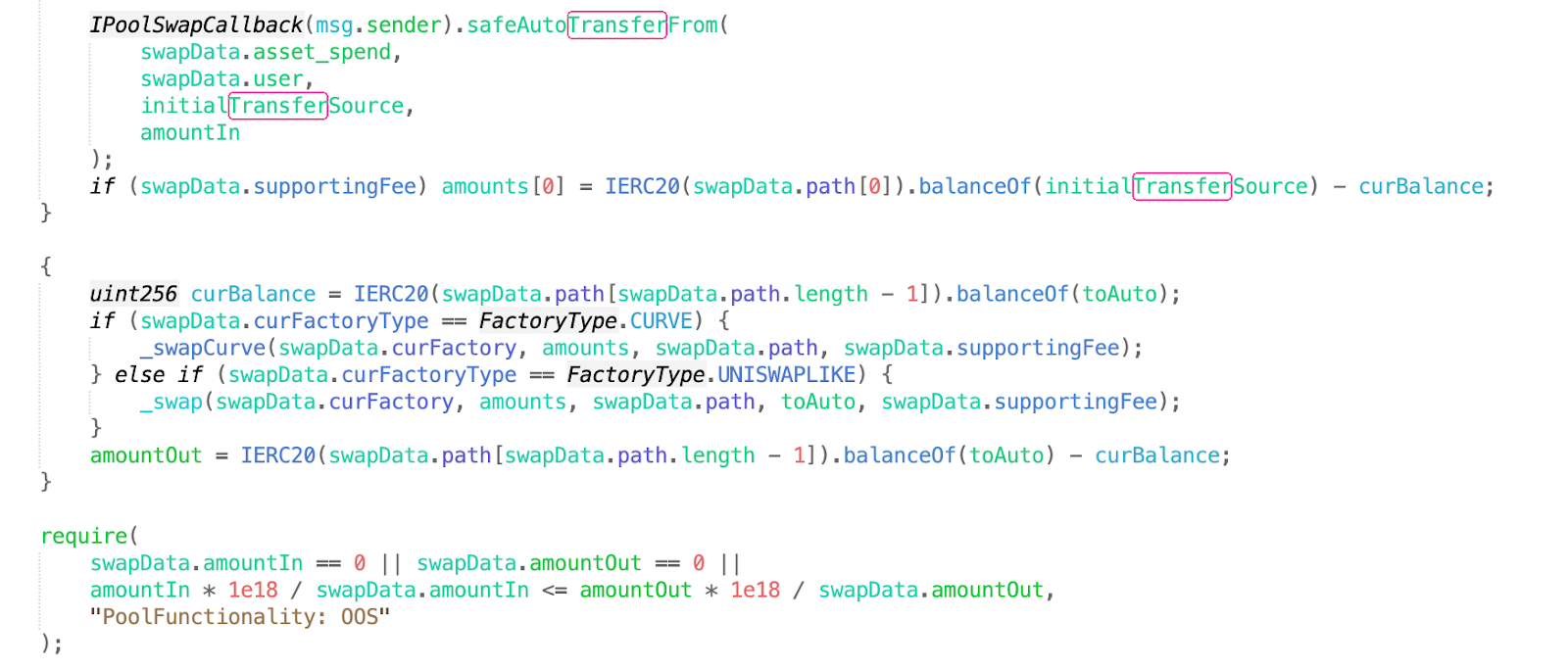

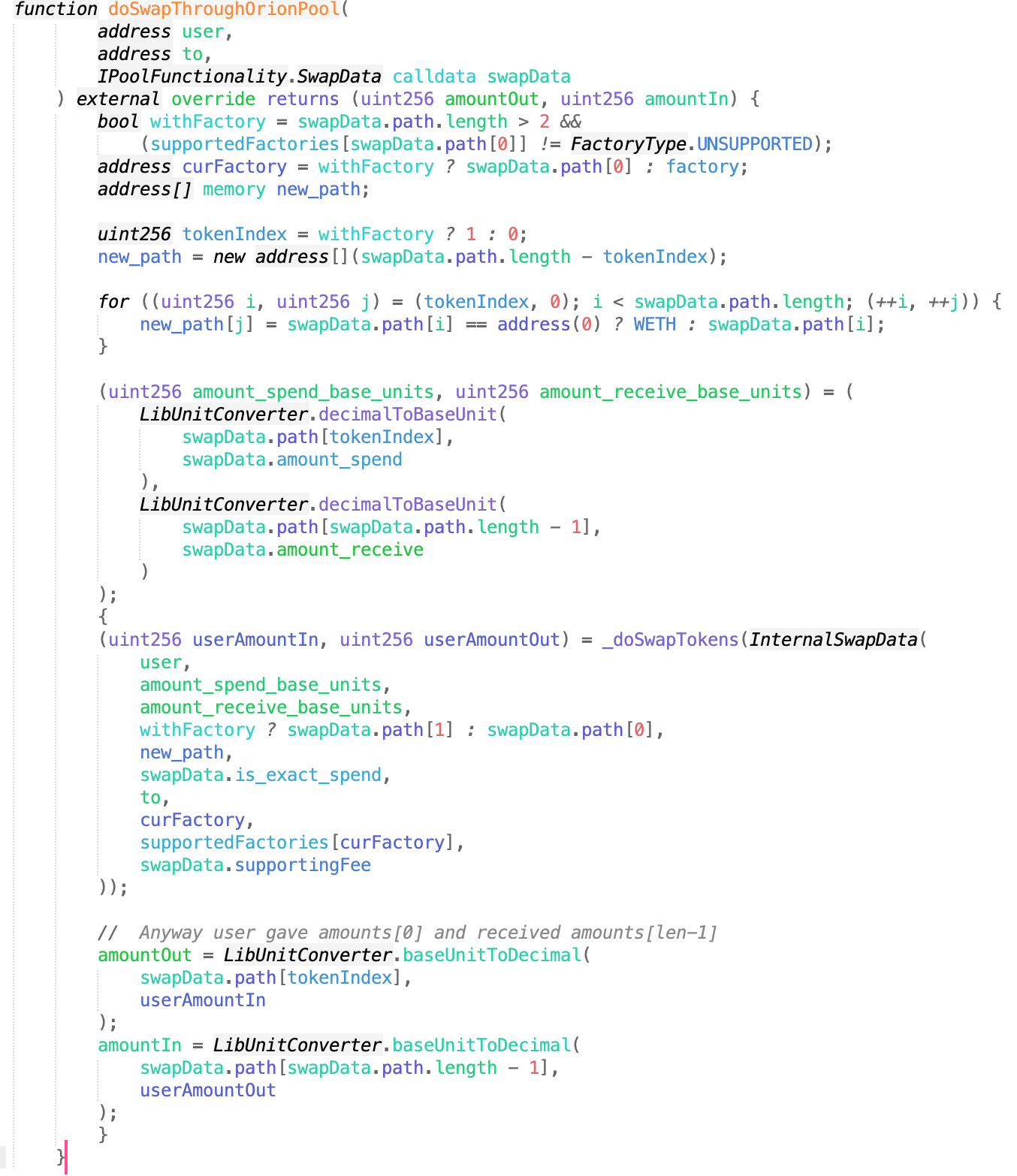

漏洞的核心在于ExchangeWithAtomic合约中的doSwapThroughOrionPool函数。该函数在执行_doSwapTokens时,存在以下问题:

攻击者利用这一漏洞,在伪造的Token合约的transfer函数中添加了回调功能,使其在转账时调用depositAsset函数。这导致curBalance变量被错误更新,攻击者得以在偿还闪电贷后通过withdraw函数提取超额资金。

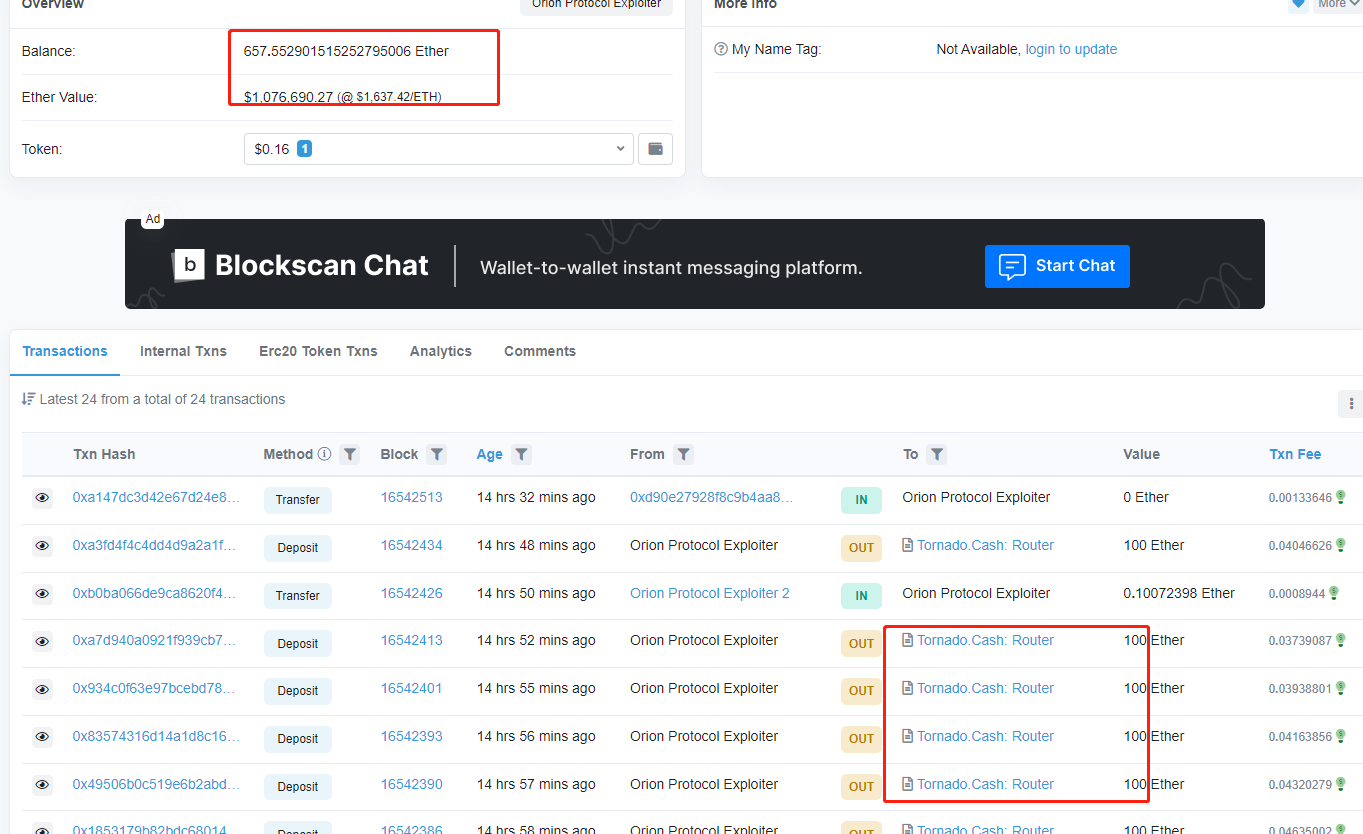

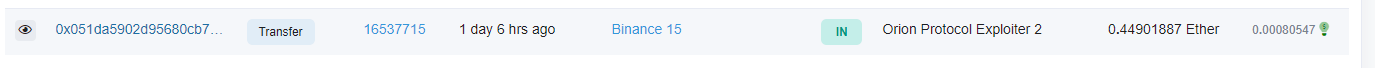

资金流向

攻击者的初始资金来自某交易平台的热钱包账户。在获利的1,651枚ETH中,657.5枚仍留在攻击者的钱包地址中,其余部分已通过混币服务进行转移。

防范建议

为避免类似攻击,项目方应注意以下几点:

本次事件再次提醒我们,在智能合约开发中,安全性至关重要。项目方应当始终保持警惕,采取多重防护措施,以最大程度降低合约风险。